Poly Network攻击事件分析

“黑客拿着房主证明找物业拿钥匙,证明是假的,却从物业那里拿到了真的钥匙”

事件回顾

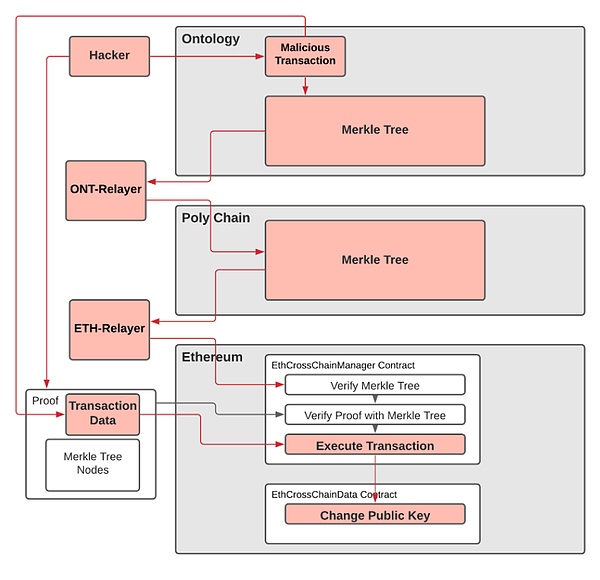

2021年8月10日,PolyNetwork遭受了跨链攻击,被转移了6亿美金的加密资产(之后攻击者开始陆续归还被盗资产)。攻击者在多条公链上进行了恶意交易,并通过中继器(Poly-Relayer)组件完成了攻击。

用上面物业的例子来解释的话,黑客用假房主证明(Ontology chain上的invalid transaction),从物业(中继器 Poly-Relayer)那里拿到了真的钥匙 (Poly-chain上经过签名的Merkle证明)。

攻击解析

一、 黑客在Ontology Chain上初始化了一个本应是无效的恶意交易。

二、中继器Ontology-Relayer在没有充分检查的情况下将此交易纳入了Poly Chain的Merkle tree并签字,然后发布到Poly Chain区块中。这也可能是为什么黑客不得不冒险通过中心化交易所购买 "ONG"(Ontology Chain的Gas)的原因。

三、 黑客在以太坊上用步骤二的有效Merkle证明,调用Poly Network的ECCM合约,将keepers改成黑客控制的公钥。

四、 获得keepers权限后,黑客就可以在多条公链上任意解锁资产了。

这里值得注意的是,Poly Network在有些链上的中继器没有通过此交易,所以其链上资产未受影响。

细节分析

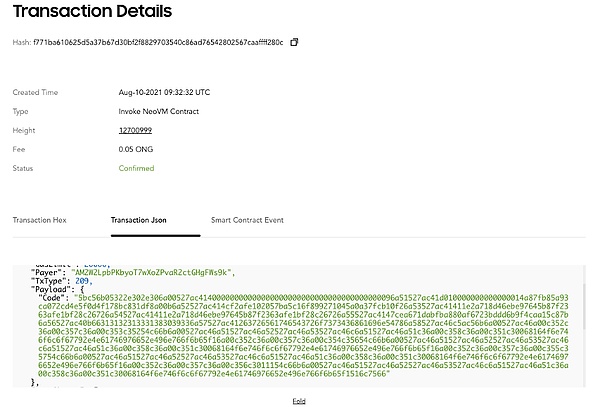

一、黑客于北京时间2021年8月10日17:32:32对Ontology发起了一笔恶意交易。

https://explorer.ont.io/tx/F771BA610625D5A37B67D30BF2F8829703540C86AD76542802567CAAFFFF280C#

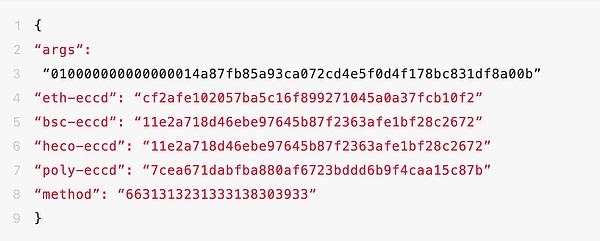

我们对交易进行了解码,得到了以下参数映射。

二、此恶意交易调用了一个method "66313231333138303933",其对应的签名等于0x41973cd9(与之后调到的putCurEpochConPubKeyBytes函数签名相同)。

这笔交易应该是无效调用, 可是中继器Ontology Relayer却在未充分检查的情况下将此交易纳入了Poly Chain的Merkle tree并签字,然后发布到Poly Chain区块中。Merkle tree是用来证明交易是否真实存在的。

其产生的跨链交易如下:https://explorer.poly.network/tx/1a72a0cf65e4c08bb8aab2c20da0085d7aee3dc69369651e2e08eb798497cc80

三、此恶意交易利用了中继器Ontology Relayer的漏洞,这可能就是为什么黑客不得不冒险通过中心化交易所购买 "ONG"(Ontology Chain的Gas)的原因。

黑客部分声明的截图如下:

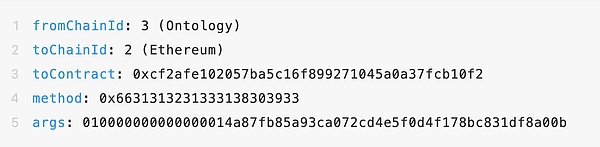

四、跨链交易在以太坊上调用了Poly Network合约的EthCrossChainManager.verifyHeaderAndExecuteTx(),第一个参数包含了Merkle证明,解析如下:

五、这个函数解析了Merkle证明,发现证明是有效的,此恶意交易确实存在于已被签名的Merkle tree中。

之后调用了EthCrossChainManager._executeCrossChainTx()函数去执行此交易,即调用toContract指向合约 (0xcf2afe102057ba5c16f899271045a0a37fcb10f2)中的method (0x6631313231333138303933),传入参数args (010000000000000014a87fb85a93ca072cd4e5f0d4f178bc831df8a00b)。而这个method指向putCurEpochConPubKeyBytes(bytes),因为其函数签名与步骤二中提到的method签名相同 (均为0x41973cd9,此处为哈希碰撞),所以被顺利执行,将keepers的公钥改成了黑客的公钥。以太坊上的交易如下:https://etherscan.io/tx/0xb1f70464bd95b774c6ce60fc706eb5f9e35cb5f06e6cfe7c17dcda46ffd59581

六、黑客改变公钥后,即可随意解锁资产。

事件总结

此次攻击是由一连串交易构成的,其攻击根源分析如下:

1. 中继器Ontology Relayer会接收任意含有"makeFromOntProof" 事件的交易。

2. 中继器Ontology Relayer在未充分检查的情况下,将恶意交易发布到Poly Chain上。

3. 在步骤二中,此恶意交易被纳入到Poly Chain的Merkle tree上,产生了有效的Merkle证明。

4. 以太坊上的ECCM合约只对步骤二产生的Merkle证明和原始数据进行了轻量级验证。不过值得注意的是,Merkle证明的全面验证应该在协议层面完成,而不是在智能合约层面。

本文来源: CertiK 文章作者:CertiK

- 免责声明

- 世链财经作为开放的信息发布平台,所有资讯仅代表作者个人观点,与世链财经无关。如文章、图片、音频或视频出现侵权、违规及其他不当言论,请提供相关材料,发送到:2785592653@qq.com。

- 风险提示:本站所提供的资讯不代表任何投资暗示。投资有风险,入市须谨慎。

- 世链粉丝群:提供最新热点新闻,空投糖果、红包等福利,微信:juu3644。

转载

转载